Ergebnis

Global-distributed IT-Architectures

Gegenwärtig müssen Enterprise-Architekten auf eine IT-Situation reagieren, die sich international entwickelt und mit externen Faktoren einhergeht, die wiederum schnell aufeinanderfolgenden Veränderungen unterliegen. Die Unternehmens-IT stammt aus einer eher dezentralisierten IT-Umgebung und bewegt sich in die Richtung einer stärker zentralisierten und standardisierten IT-Struktur. Gleichzeitig steht die Geopolitik vor einem Wandel: die recht stabile Welt geht über in eine sich schnell verändernde, unbeständige Welt. Daraus resultieren unter anderem verschiedene regionale Vorschriften oder Gesetze zum Schutz der Daten in einem Land (z. B. sensible, personenbezogene, kritische Daten). Für ein Unternehmen, das den daraus resultierenden Anforderungen nicht gerecht wird, kann dies zu empfindlichen Geldstrafen oder sogar zu einer Einschränkung der Geschäftsbeziehungen führen. Ebenso haben alle politischen Krisen, wie Kriege oder eingeschränkte Handelsbeziehungen, einen massiven Einfluss auf die Unternehmen und folglich auch auf ihre Geschäfts- und Unternehmensarchitektur. Diese externen Veränderungen führen zu einer erzwungenen Anpassung der ursprünglichen IT-Konzepte hin zu einer flexibleren und lokalisierten Struktur.

Für die Eindämmung und Bewältigung von Risiken für globale IT- und Datendienste in einem Unternehmen ist eine klare und umfassende Übersicht und ein Verständnis der Anforderungen, die sich aus den lokalen Vorschriften und Umgebungen ergeben, unabdingbar. Darüber hinaus müssen die Vor- und Nachteile für eine Unternehmensstrategie hinsichtlich der Positionierung auf der Skala „Zentralisierung vs. Dezentralisierung“ sorgfältig evaluiert werden, um die bestmögliche Vorgehensweise für das jeweilige Unternehmen zu finden. Ein Ansatz in sechs Schritten bietet optimale Unterstützung bei der angemessenen Anpassung der Unternehmensarchitektur an regionale/lokale und geopolitische Anforderungen.

1.Unternehmensstrategie:

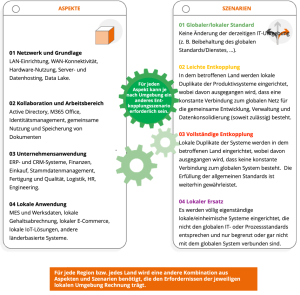

Die Unternehmensstrategie ist die Richtschnur für Ziele und Inhalte aller Geschäftsaktivitäten. Eine Strategie der Lokalisierung und Entkopplung bedeutet eine möglichst umfassende Anpassung an die spezifischen Anforderungen eines Landes. Im Allgemeinen gibt es viele verschiedene Möglichkeiten, IT-relevanten Anforderungen gerecht zu werden. Unternehmen sollten sich an strategischen Elementen orientieren, um für aktuelle und zukünftige Anforderungen gerüstet zu sein. Die Abbildung zeigt die vier wichtigsten Aspekte der IT-Landschaft, die hauptsächlich von spezifischen lokalen und geopolitischen Anforderungen beeinflusst werden, und wie diese Aspekte mit konkreten IT-Entkopplungsszenarien gehandhabt werden können.

2. Regionale und lokale Anforderungen und Besonderheiten:

Strengere und unbeständigere regulatorische Anforderungen und geopolitische Entwicklungen schränken die strategischen Optionen für international tätige Unternehmen ein. Unternehmen müssen ständig auf sich ändernde Bedingungen und externe Anforderungen (z. B. lokale gesetzliche Verpflichtungen) reagieren. Deshalb ist es notwendig, dass die lokale Bedarfssituation jederzeit einsehbar und transparent ist. Dies ist die Voraussetzung, damit Unternehmen sich auf beobachtete Veränderungen vorbereiten und darauf reagieren können. Eine bewährte Methode besteht in der Beobachtung des Umfeldes nach dem Prinzip eines „Compliance-Radars“, bei der nicht nur die aktuelle lokale Situation untersucht wird, sondern auch bevorstehende Veränderungen prognostiziert werden.

3. As-Is EA (Enterprise Architecture):

International tätige Unternehmen verwenden bestehende Architekturen, die auf die Unternehmensstrategie zugeschnitten sind. Die Transparenz der vorhandenen IT- und Datenlandschaft muss EA-Daten bereitstellen, die den erforderlichen Detaillierungsgrad und Qualitätsstandard erfüllen. Das zugrundeliegende EA-Metamodell muss die notwendigen Informationen enthalten, z. B. Standort des Datenhostings, Grad der Datensensibilität, Informationen zum grenzüberschreitenden Datentransfer, Geschäftskritikalität der Anwendungen, Hersteller der verwendeten Technologien. Dazu sollte eine Reihe von standardisierten EA-Artefakten (Standardansichten) als einheitliche Methode zur Kommunikation von Architekturinhalten etabliert und kontinuierlich genutzt werden, um Architekturtransparenz zu schaffen und zu erhalten.

4. Compliance/Risikobewertung:

Im Rahmen eines As-Is/To-Be-Vergleichs werden bestehende Lücken und potenzielle Risiken und Mängel analysiert und bewertet. Im besonderen und vergleichsweise komplexen Fall Chinas erfordert eine Kombination aus lokalen Gesetzen und Vorschriften wie dem chinesischen Cybersicherheitsgesetz (CSL) und datenbezogenen Regulierungsvorschriften wie dem Datensicherheitsgesetz (DSL) sowie dem Gesetz zum Schutz personenbezogener Daten (PIPL), dass Unternehmen ihre IT-Landschaft bewerten, um festzustellen, welche regulatorischen Risiken bestehen könnten. Eine Bewertung der potenziellen Risiken, die sich aus diesen Vorschriften ergeben, kann durch die in einem EA-Repository gespeicherten Informationen unterstützt werden.

5. Optimierte EA-Lösungen:

Ausgehend von bestehenden Lücken könnten optimierte EA-Strukturen und -Lösungen entwickelt werden. Das Whitepaper enthält einige konkrete Beispiele dafür, wie die Mitglieder des CBA Lab die Herausforderung meistern, global verteilte Architekturen richtig zu gestalten. Die Beispiele decken die Architekturbereiche ERP, Data Lake, IT-Netzwerk, API-Management, eCommerce und Social CRM ab.

6. EA-Governance:

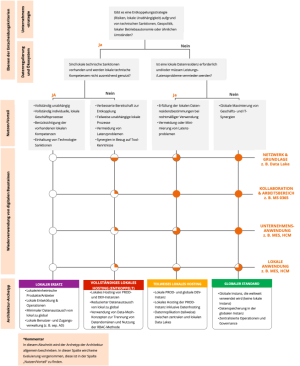

Das Whitepaper enthält Beispiele für Instrumente, mit denen die Stakeholder im Unternehmen das optimale EA-Entkopplungsszenario für eine global verteilte Architektur auf Grundlage der gegebenen Anforderungen und Voraussetzungen ermitteln können. Der Evaluierungsansatz für das entsprechende EA-Szenario sollte reproduzierbar sein, das bedeutet, der gleiche Eingabeparameter führt immer zum gleichen Szenario oder Architektur-Archetyp. Für das Whitepaper wurde ein Entscheidungsbaum ausgearbeitet, der die Auswahl von Szenarien vereinfacht

Deutsch

Deutsch  English

English